A digitális világ biztonsági kihívásai minden eddiginél gyorsabb reakciókat követelnek. A Zscaler zero trust megoldása nem hagy helyet bizalmi réseknek: folyamatos ellenőrzéssel és felhőalapú, rugalmas védelemmel biztosítja, hogy bárhonnan, bármilyen eszközről biztonságban érjük el adatainkat.

A zero trust nem csupán biztonsági modell, hanem olyan architektúra, amely képes lépést tartani a digitális világ sebességével. A Zscaler technológiája rugalmas védelmi rendszert kínál, lehetővé téve a felhasználók számára, hogy eszköztől függetlenül bárhonnan, megbízhatóan és biztonságosan hozzáférjenek az alkalmazásaikhoz és adataikhoz.

Digitális átalakulás és versenyelőny

A digitális átalakulás ma már nem csupán versenyelőnyt jelent, hanem alapvető feltétele a hosszú távú versenyképességnek. Ez a változtatási igény az elmúlt néhány évben egyre inkább sürgetővé vált. A vállalkozások sikerének támogatása érdekében az IT-nek is át kell mennie saját transzformációján – ez pedig jellemzően azzal kezdődik, hogy az alkalmazásokat az adatközpontokból átköltöztetik a felhőbe, ami maga után vonja az adatközponti infrastruktúra, elsősorban a hálózat átalakítását is.

A Zscaler technikai alapjai

Az IT-világ rohamos fejlődésével a vállalatok számára kulcsfontosságú lett, hogy adataik és rendszereik védelmére a legmodernebb biztonsági megoldásokat alkalmazzák. Ezen a területen az egyik legismertebb szereplő a Zscaler: a globális, felhőalapú biztonsági szolgáltatásokat kínáló cég forradalmasította a vállalati internet- és adatbiztonságot.

Németh Mónika, senior system engineer, Clico

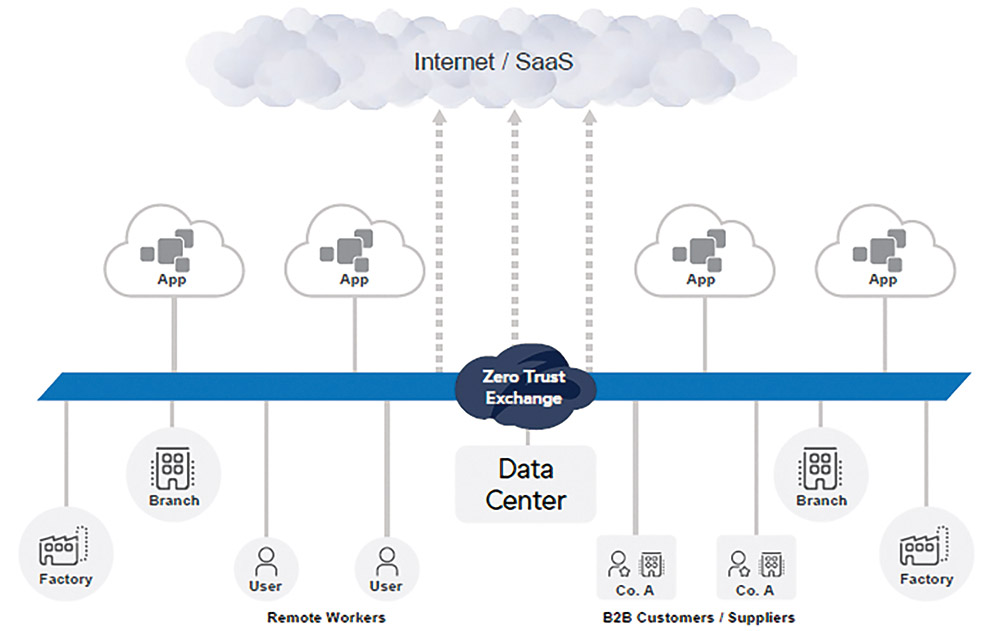

Joggal merül fel a kérdés, hogy miért érdemes ehhez a témához újra és újra visszatérni? Erre egyszerű a válasz: megváltoztak a munkavégzési szokásaink, és az IT biztonsággal kapcsolatos elvárásaink. A munkavállalók különböző helyekről csatlakozhatnak a vállalati rendszerekhez, számos alkalmazás átköltözött a nyilvános felhőbe, és lett belőle SaaS-, IaaS- vagy PaaS-megoldás. Így az eddigi „adatközpontosított” hálózat hibrid környezetté alakult át, és már nincs értelme csak azért csatlakoztatni az adatközponthoz a távolról dolgozó alkalmazottakat, hogy biztonságosan érjék el a felhőben lévő alkalmazásokat.

“A Zscaler nem hagyományos biztonsági szolgáltató, hanem innovatív, felhőalapú platform, amely átfogó védelmet biztosít a hálózati forgalom számára.”

A vállalat az „Internet Security-as-a-Service” elvet követi, vagyis nem igényel helyi, hardveres telepítést, a szolgáltatás pedig a felhőn keresztül bárhonnan elérhető. A vállalatok számára a Zscaler globális adatközpont-hálózata biztosítja az adatvédelmet és a forgalom irányítását. Ez a modell nemcsak a költségeket csökkenti (hiszen elhagyható a helyi infrastruktúra egy része), hanem gyors, biztonságos és rugalmas hozzáférést biztosít a dolgozók számára.

Így működik a Zscaler

A megoldás alapelve a zero trust (nulla bizalom) biztonsági modell alkalmazása. Eszerint nincs olyan felhasználó vagy alkalmazás, amely megbízhatónak minősülne. A zero trust elv a least-privileged (legkisebb jogosultságú) hozzáférésen alapul: ez biztosítja, hogy a bizalom csak az identitás és a kontextus ellenőrzése, valamint a kapcsolódó házirendek érvényesítése után teremtődik meg. A NIST ide vonatkozó definíciója alapján sem a felhasználóknak, sem az eszközöknek nem adható implicit bizalom azok fizikai vagy hálózati helye alapján vagy az eszközök tulajdonjogán.

A zero trust elv alapján a hozzáférés megadása előtt minden egyes hozzáférési kérést és forgalmat ellenőrizni kell – függetlenül attól, hogy a felhasználó vagy eszköz a belső hálózaton belül vagy azon kívül helyezkedik el, és a használt eszköz saját vagy vállalati tulajdonban van. A Zscaler megoldásai nem feltételezik a hagyományos hálózati perem biztonságát. Ehelyett minden egyes kérést megvizsgálnak, újra és újra ellenőrzik a felhasználó identitását és hozzáférési jogosultságait. Ha a felhasználó vagy az eszköz nem felel meg a biztonsági előírásoknak, akkor nem kap hozzáférést a kívánt erőforráshoz.

Lényeges az is, hogy a megoldás soha nem hálózati elérést biztosít: minden esetben csak ahhoz az alkalmazáshoz vagy weboldalhoz férhetünk hozzá, amely a kérés nyomán jóvá lett hagyva. Ez a megközelítés egészen addig blokkolja a felhasználók és a workloadok, illetve az egyes workloadok közötti kommunikációt, amíg az identitásalapú házirendek nem validálják őket. Ezzel a szemlélettel megelőzhetők a jogosulatlan hozzáférések és az oldalirányú (lateral) mozgások.

Zscaler Zero Trust Exchange

A zero trust architektúra a Zscaler Zero Trust Exchange-jén keresztül valósul meg. Ez a megkövetelt ellenőrzéseken/jóváhagyásokon felül mélyreható vizsgálatot és dinamikus kockázatellenőrzést is végez.

Hogyan férhetünk ehhez hozzá felhasználóként? A legjellemzőbb lehetőség a végpontra telepített Zscaler Client Connector, amelyen keresztül a Zero Trust Exchange szolgáltatáshoz kapcsolódhatunk. Ha a Client Connector valamilyen okból nem telepíthető, használható helyette a site-alapú továbbítási lehetőség, a Zscaler Branch Connector. Az IaaS- és PaaS-helyekről a Cloud Connector használatával kapcsolódhatunk. Azokban az esetekben, amikor távoli eszközökre nem lehet kliensszoftvert telepíteni, a forgalmat a DNS CNAME egy védett, privát portálra irányítja át, ahol hitelesítik az egyes felhasználókat; ezt a Zscaler Browser Access teszi lehetővé.

| A gyártóról: A Zscaler egy 2007-ben alapított, világszinten elismert amerikai technológiai vállalat. Elsősorban felhőalapú biztonsági megoldások fejlesztésével foglalkozik. A vállalat fő célja, hogy a felhasználók és az alkalmazások közötti kommunikációt biztonságosabbá tegye – függetlenül attól, hogy hol vannak az alkalmazások -, és azokat a felhasználók honnan szeretnék elérni. |

Miután a felhasználó kapcsolódott, elindul egy hét lépésből álló folyamat. Ennek a végén dől el, hogy a felhasználó eléri-e az áhított szolgáltatást vagy weboldalt. Ezt a hét lépést három fázisba sorolhatjuk be.

Az első fázis a három lépésből álló ellenőrzés. A rendszer elsőként azt nézi meg, hogy ki vagy mi akar csatlakozni. Második lépésként – a sikeres autentikációt követően – a felhasználói attribútumok ellenőrzése történik, például hogy mikor, honnan, milyen eszközről kíván kapcsolódni. Az ellenőrzés harmadik lépésében azt nézi meg a rendszer, hogy hova szeretne csatlakozni.

A második fázisban történik a kérés kontrollálása. A negyedik lépésben azt értékeli a rendszer, hogy a forgalom milyen kockázatot jelenthet (például a felhasználó nem megbízható hálózatról csatlakozna és többszörös belépési kísérletet indított). Az ötödik lépés a károk megelőzésére irányul, a forgalom mélyreható vizsgálatán keresztül. A fázis utolsó lépésében az adatvesztés megelőzését végzi el a rendszer.

Ezt követi a harmadik fázis, a kikényszerítés. Ez a teljes folyamat hetedik lépése, ahol a rendszer vagy megadja a hozzáférést a felhasználó számára vagy blokkolja azt.

Összegzés

A digitális világ gyors átalakulása miatt a hagyományos hálózatbiztonsági megoldások már nem elegendőek. A Zscaler zero trust megközelítése kiküszöböli a régi, adatközpontokra alapozott modellt, folyamatosan ellenőrzi az eszközöket és felhasználókat, így rugalmas, felhőalapú védelmet nyújt, csökkentve a költségeket és garantálva a biztonságos, hatékony működést bárhonnan, bármilyen eszközről.

Kérdések és válaszok a Zscalerről

A Zscaler Zero Trust Exchange felhőalapú platform, amely biztonságos hozzáférést biztosít alkalmazásokhoz és adatokhoz, függetlenül attól, hogy a felhasználó hol tartózkodik vagy milyen eszközt használ. A platform a „zero trust” elvet követi, ami azt jelenti, hogy minden hozzáférési kérelmet ellenőriznek, és csak a hitelesített felhasználók kapnak hozzáférést a szükséges erőforrásokhoz.

A Zscaler megoldásait számos iparágban alkalmazzák, beleértve az egészségügyet, a pénzügyi szolgáltatásokat, az oktatást, a kormányzati szektort és a technológiai vállalatokat. A platform rugalmassága és skálázhatósága lehetővé teszi, hogy különböző méretű és típusú szervezetek is kihasználják előnyeit.

A Zscaler szigorú adatvédelmi irányelveket követ, és csak a szolgáltatás nyújtásához szükséges minimális személyes adatokat dolgozza fel, például IP-címeket és felhasználói azonosítókat. Az adatokat nem tárolják hosszú távon, és a feldolgozás során a legmagasabb szintű biztonsági intézkedéseket alkalmazzák.

A Zscaler többek között az alábbi szolgáltatásokat nyújtja:

– Secure Internet Access (ZIA): Biztonságos internet-hozzáférés biztosítása.

– Secure Private Access (ZPA): Biztonságos hozzáférés belső alkalmazásokhoz.

– Zero Trust Firewall: Hálózati forgalom szigorú ellenőrzése.

– Cloud Sandbox: Gyanús fájlok izolált környezetben történő vizsgálata.

– Data Loss Prevention (DLP): Adatszivárgás megelőzése.zscaler.com+1help.zscaler.com+1

A Zscaler szolgáltatásainak igénybevételéhez először kapcsolatba kell lépni a Clico értékesítési csapatával, akik segítenek a szervezet igényeinek megfelelő megoldás kiválasztásában. Ezt követően a Clico szakértői támogatást nyújtanak a bevezetés és a konfiguráció során, biztosítva a zökkenőmentes integrációt a meglévő rendszerekkel.